שוב זה קורה: האקר ישראלי פירסם מידע על האקרים שתקפו את ישראל

ציוץ

@OpIsraelRetailiate @IsraeliElite Private Operation 2016 - Few "Anons" got exposed by @Buddhax https://t.co/xc7vQxUwZi

@OpIsraFail2016— Israeli Elite Force (@IsraeliElite) 17 באפריל 2016

פתיח

מבצע OpIsrael", שהתקיים זו השנה הרביעית ביום ה-07 באפריל, הוא יום חגם של האקרים פרו פלסטינים מרחבי העולם, אשר בכל שנה טוענים שיגרמו לחורבן דיגיטאלי של האוייב הציוני. מדובר בפעילות התקפית אנטי-ישראלית מתואמת במרחב הסייבר, המתבצעת על-ידי מספר קבוצות האקרים מרחבי העולם המזהות עצמן עם קהילת האקטיביסטים Anonymous ועל פי רוב, מעשי הפשיעה בסייבר שהן יוזמות במהלך פעילותן - מיועדים ליצירת הד תקשורתי, הפחדת הציבור והעברת מסרים פוליטיים. במתקפה שנערכה השנה לא נגרם שום נזק רציני וגה היא כמו קודמותיה חלפה בשקט יחסי. אל מול אותם האקרים פרו פלסטינים, עומדים בגאווה חברי ארגון ההאקרים הישראלי המכונה Israeli Elite Force "יחידת העילית הישראלית", אשר בשנים האחרונות משיבים מלחמה שערה כנגד פעילותם של ההאקרים הפרו פלסטינים מאנונימוס. אמש, פרסמה הקבוצה הישראלית קובץ מעניין ובו הם חושפים את הפרצופים של חלק מאותם ההאקרים שתקפו את ישראל, ויש שם כמה הפתעות.

רוצים לקבל את כל חדשות הדיגיטל והדברים הכי ויראליים ברשת? עשו לנו לייק בפייסבוק

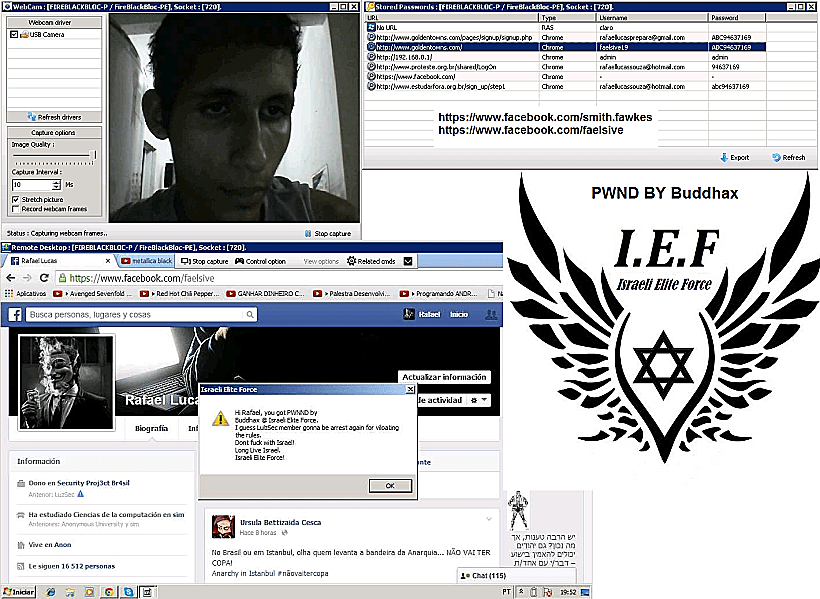

לציוץ שעלה אמש(ב') לחשבון הטוויטר המזוהה עם הקבוצה, צורף דו"ח מפורט ובו רשימה של האקרים מאינדונזיה, ארה"ב, אנגליה, תורכיה ולבנון- סה"כ תשעה שמות ששחבר קבוצת ההאקרים הישראלית Buddhax טוען כי השתתפו במתקפה על ישראל ואף מצרף הוכחות לכך. כמו בשנה שעברה, גם השנה מפורסמים תמונותיהם של ההאקרים הפרו-פלסטינים כפי שצולמו ממצלמות הלפטופים והמחשבים האישיים שלהם. הנתון הכי מעניין ברשימה הזו הוא שאחד ההאקרים הוא ככול הנראה בנו של ראש מכון ביירות ללימודי המזרח התיכון, ד"ר חייתאם מוזהאם מביירות. הבן, נור, כך טוענים ב-Israeli Elite Force, לקח חלק במתקפה האנטי ישראלית ותועד משתמש במחשבו של אביו. כל הנתונים הללו לוו בהדלפות נגדיולת של הישראלים שכוללות מידע אישי ששותף ממחשביהם של התוקפים - דוגמת מסמכים אישיים, תכתובות מיילים פרטיות והוכחות להשתתפותם במתקפה( שרתים, כתובות IP וכו..). לגבי בנו של הד"ר מביירות, הרי שעל פי המידע הזה, הצעיר נעזר בשרתי המכון כדי לבצע את המתקפה על אתרים ישראלים.

אז מי זו הקבוצה המתכנה Israeli Elite Force?

ובכן חברי הארגון קנאים לפרטיותם ולא הרבה ידוע עליהם." מסיבות מובנות, אין לנו מה לספר על עצמנו. אנחנו יכולים רק לספר שאנחנו מורכבים מכל גווני האוכלוסיה" כך סיפרו לנענע10 אונליין בראיון שנערך עימם בשנה שעברה. למרות זאת המעט שידוע הוא כי ככול הנראה גרעין הקבוצה מונה בין 15-20 חברים, ובין החברים המרכזיים בארגון ניתן למנות את ההאקרים המכנים עצמם: mitziyahu, Buddhax, amenefus, bl4z3, r3str1ct3d, Mute, Cyb3rS74r, Oshrio, Aph3x, xxtr, Kavim, md5c, Cpt|Sparrow, gal-, gr1sha, nyxman and TheGodOfHell.. כשנשאלו לפשר המניע שלהם ולמה שעמד מאחרי הקמת הקבוצה, אמרו שם כי: "המניע שלנו הוא בעיקר לגרום לאזרחי ישראל לגאווה. להגן עליהם לא באמת צריך, כמו שרואים כל פעם מחדש, ההאקרים הערבים לא עושים באמת נזק"

הארגון הוקם בחמישי לאפריל 2013, יומיים לפני מתקפת ה-OPISRAEL הראשונה של אנונימוס, והוא אחראי למספר תקיפות בעלות פרופיל גבוה כנגד מטרות ומדינות אנטי ישראליות. כשנשאלו על אודות פעילויות עבר שלהם הם סרבו להגיב והיו מוכנים רק להצהיר ש "כל מה שעשינו בעבר, פורסם בזמנו בתקשורת העולמית".

תמונה

ראשית פעילותה של קבוצת Israeli Elite Force - IEF היא כאמור ב-5 לאפריל 2013, עת הקבוצה תקפה אתרים מסחריים בפאקיסטן והשחיתה אותם. בהמשך הקבוצה המשיכה בסדרה של השחתות אתרים, מתקפות שרתים, הדלפות מידע ופרטים אישיים שהיו מנת חלקם - גם של אתרים ממשלתיים במדינות זרות. בין הגופים והאתרים שהותקפו במבצע הזה ניתן למנות בין השאר אתרים של הרשות הפלסטינית (סוכנויות רישום האתרים שלהם, אתר סוכנות הדור הפלסטינית ומערכות מידע פנימיות של משרד החקלאות) , אתר משרד המסחר האיראני, אתר החדשות האירני Tabnak.ir, אתרי בתי חולים טורקים ואתרי ממשל פקיסטנים. בנוסף תקפה הקבוצה שרתים ברחבי העולם הערבי החל מאתרי הממשל בסוריה ועד שרתי אתר החיזבאללה.

לאחר הצלחתם , הקבוצה התארגנה למערכה הכללית הראשונה שלהם, במבצע שכונה על ידם כ- OpIslam. לטובת המאורע שקרם אור וגידים ב-26 ליולי ,2013 הקבוצה פצחה במבצע גיוס בינלאומי בתקווה לצרף לשורותיהם עוד האקרים פרו-ישראלים. במסגרת הפעילות הזו של הקבוצה, הושחתו עשרות אתרים פקיסטנים, אירנים, סורים ואפילו אתרים ממדינות צפון אפריקאיות . חזית האתרים שנפרצו שונתה כדי להציג עובדות אודות ישראל והעם היהודי, וכן פורסמה בהם אזהרה לקבוצות האקרים אנטי ישראליות שההאקרים הישראלים ילחמו בהם במלוא הכח. בנוסף לשחרור מסמכים ופריצה למאגרי המידע של סוכנות האינטרנט הסורית, ופריצה לאתרי רשתות הטלויזה האלג'יריות, הקבוצה הצליחה גם להפיל את אתר anongh0st.com, האתר של קבוצת ההאקרים הפרו-פלסטינים anonGh0st .

כשנה לאחר שהוקמה הקבוצה, פצחה הקבוצה ב- 07 לאפריל 2014, במבצע שכונה OpBirthControl# (מבצע "אמצעי מניעה") כתגובת נגד למבצע של אנונימוס שהתרחש באותה העת ואשר כונה OpIsraelBirthday#( מבצע יום הולדת לישראל) . בעוד ההאקרים האנטי ישראלים התכוננו לסבב השנתי של השחתות ופריצות לאתרים ישראלים, חברי הקבוצה הכינו להם הפתעה שעוררה הדים ברחבי העולם.הטקטיקה שנקט הארגון היתה שונה הפעם- ומירב המאמצים הושקעו בחשיפת ההאקרים האנטי ישראלים. במסמך PDF שפורסם על ידי אחד מחברי הקבוצה המכונה Buddhax שוחררו לרשת בפעולה חסרת תקדים בהיקפה, רשימה של האקרים אנטי ישראלים המכילה בנוסף לשמותיהם גם תמונות שלהם- אשר צולמו על ידי המחשבים האישיים שלהם וללא ידיעתם. בין הפעילויות המיוחדות הנוספות במצבע הזה ניתן לציין השחתות של עשרות אתרים אינדונזים, פריצה לאתר בנקאות ערבי, ופריצה לאתרי רשות המים המלאזית, אתר משרד הבריאות הפלסטיני, אתר ה- Daily Pakistan ועוד'.

למרות שמדי שנה עולים איומי אנונימוס וקבוצת anonGh0st על "שואה דיגיטלית" (כל שנה הם מאיימים באיזשהו חורבן דיגיטלי כלשהוא על ישראל) חברי הקבוצה מבקשים להעביר מסר מרגיע לאזרחי ישראל "אנחנו סומכים על צה"ל והמשטרה וחברות הסייבר שעושים את עבודת נאמנה". כשניסינו לברר האם לדעתם הפעילות שלהם צריכה להיות ממונת על ידי גופים ממשלתים נעננו בתשובה כי העובדה שעבודתם כל כך יעילה היא מכיוון שבמתכונתם הנוכחית הם חופשיים ממגבלות- דבר שלא יתאפשר תחת מימון ממשלתי.